新增4個IP清單,Cloudflare WAF強大防火牆功能全新提升

Cloudflare 透過新增四個新的受管理 IP 清單用作任何自訂防火牆規則的一部分,來擴展 WAF 的威脅情報功能。

這些受管理清單由 Cloudflare 建立並維護,並根據透過分析網際網路上觀察到的模式和趨勢所收集的威脅情報摘要進行建置。企業客戶已經可以使用 Open SOCKS Proxy 清單(於 2021 年 3 月推出),如今新增了四個全新的 IP 清單︰「VPN」、「殭屍網路、命令與控制伺服器」、「惡意軟體」和「匿名程式」。

(您可以導覽至管理帳戶 → 組態 → 清單,來檢閱您的服務方案中可用的規則。)

客戶可以在建立自訂防火牆規則時或在進階限速中參考這些清單。例如,您可以選擇對我們歸類為 VPN 的 IP 所產生的全部流量進行封鎖,或者對所有匿名程式產生的流量進行限速。您只需在強大的防火牆規則建置器中整合這些受管理 IP 清單即可。當然,您也可以使用自己的自訂 IP 清單。

(受管理 IP 清單可在 WAF 規則中使用,以管理來自這些 IP 的傳入流量。)

這些清單以 Cloudflare 產生的威脅摘要為基礎,作為 IP 清單提供,以便在 WAF 中輕鬆使用。透過結合開放原始碼資料,以及運用 Cloudflare 網路的規模和覆蓋範圍分析每個 IP 的行為,可對每個 IP 進行分類。當其中一個摘要中包含某個 IP 後,我們會驗證其分類並將此資訊饋送至我們的安全系統中,然後以受管理 IP 清單的形式提供給我們的客戶。每個清單的內容每天都會更新多次。

儀表板中的 IP 註釋

使用這些清單針對這些 IP 部署預防性安全政策非常不錯,但是,如果能夠知道與您的網站或應用程式互動的 IP 是否為殭屍網路或 VPN 的一部分,是不是更好?作為 2022 年 Security Week 的一部分,我們首先針對匿名程式發佈了內容相關資訊,但我們現在透過擴展此功能,涵蓋所有新清單來完成這一系列。

作為 Cloudflare 威脅情報摘要的一部分,我們將 IP 類別直接公開到儀表板中。假設您正在調查被 WAF 封鎖的請求,並且這些請求看起來是在探查您的應用程式是否存在已知軟體漏洞。如果這些請求的來源 IP 與我們的某個摘要(例如 VPN 的一部分)相符,則內容相關資訊將直接顯示在分析頁面上。

此資訊可協助您查看模式,並決定是否需要使用受管理清單,以特定方式來處理來自這些 IP 的流量,例如透過建立限速規則,來減少這些執行者在一段時間內可以執行的請求數量。

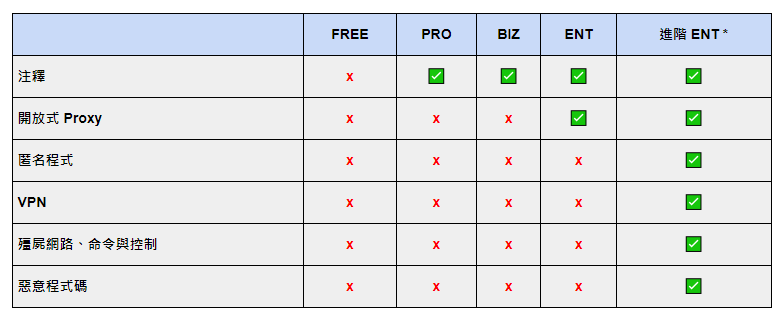

誰能獲得此功能?

下表總結了各服務方案對這些功能的存取情況。任何付費方案都可以存取內容相關資訊,而 Enterprise 方案將能夠使用不同的受管理清單。受管理清單只能在 Enterprise 帳戶中的 Enterprise 區域使用。

可以聯繫您的服務公司窗口,瞭解如何存取這些清單。譬如樂雲合約客戶若遇到技術問題,我們都支援諮詢並協助設定與瞭解最新功能的用法,如果您尚未透過我們購買Cloudflare,歡迎先洽詢方案與費用,我們將提供全中文支援,守護您的網站資安,讓您網站遭遇問題均能找到人快速解決。